מפענח הוא א מעגל משלב בנוי עם שערי לוגיקה. זה ההפוך של המקודד. מעגל מפענח משמש כדי להפוך קבוצה של אותות קלט דיגיטליים לקוד עשרוני שווה ערך לפלט שלו. עבור כניסות 'n' מפענח נותן 2 ^ יציאות. במאמר זה נדון בתכנון מעגלי מפענח 4 עד 16 באמצעות מפענח 3 עד 8.

מקודד הוא מעגל משלב שמשנה קבוצה של אותות לקוד. עבור כניסות '2 ^ n' מעגל מקודד נותן יציאות 'n'.

האיור הבא מציג את דיאגרמת החסימה של מפענח.

דיאגרמת חסימות מפענח

3 עד 8 מפענח

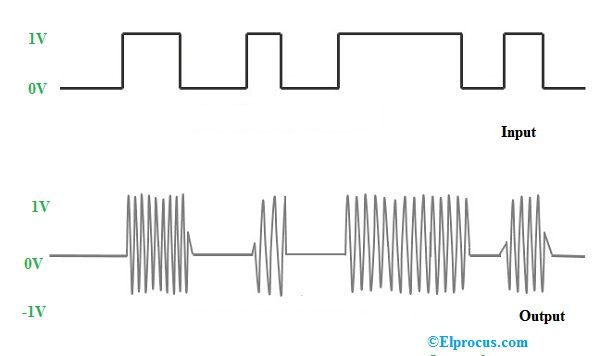

מעגל מפענח זה נותן 8 יציאות לוגיות עבור 3 כניסות. המעגל תוכנן עם שילובי AND ו- NAND . זה לוקח 3 כניסות בינאריות ומפעיל אחת משמונה היציאות.

תרשים חסימת מפענח 3 עד 8

תרשים מעגלים

מעגל המפענח פועל רק כאשר סיכת Enable גבוהה.

מעגל מפענח 3 עד 8

שולחן האמת

כאשר סיכת Enable (E) נמוכה, כל סיכות הפלט נמוכות.

| S0 | S1 | S2 | IS | D0 | D1 | D2 | D3 | D4 | D5 | D6 | D7 |

| איקס | איקס | איקס | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 |

| 0 | 0 | 0 | 1 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 1 |

| 0 | 0 | 1 | 1 | 0 | 0 | 0 | 0 | 0 | 0 | 1 | 0 |

| 0 | 1 | 0 | 1 | 0 | 0 | 0 | 0 | 0 | 1 | 0 | 0 |

| 0 | 1 | 1 | 1 | 0 | 0 | 0 | 0 | 1 | 0 | 0 | 0 |

| 1 | 0 | 0 | 1 | 0 | 0 | 0 | 1 | 0 | 0 | 0 | 0 |

| 1 | 0 | 1 | 1 | 0 | 0 | 1 | 0 | 0 | 0 | 0 | 0 |

| 1 | 1 | 0 | 1 | 0 | 1 | 0 | 0 | 0 | 0 | 0 | 0 |

| 1 | 1 | 1 | 1 | 1 | 0 | 0 | 0 | 0 | 0 | 0 | 0 |

תכנון מעגלים של 4 עד 16 מפענחים באמצעות 3 עד 8 מפענחים

ל מעגל מפענח של השילוב הגבוה מתקבל על ידי הוספת שני מעגלים משולבים נמוכים או יותר. מעגל מפענח 4 עד 16 מתקבל משני מעגלי מפענח 3 עד 8 או משלושה מעגלי מפענח 2 עד 4.

כאשר משולבים שני מעגלי מפענח 3 עד 8, סיכת ההפעלה משמשת ככניסה לשני המפענחים. כאשר סיכת ההפעלה גבוהה במעגלי מפענח 3 עד 8 אז היא נמוכה במעגל מפענח אחר 3 עד 8.

שולחן האמת

סיכת Enable (E) משמשת כאחד מסיכות הכניסה לשני מעגלי המפענח 3 עד 8.

| IS | ל | ב | ג | Y0 | Y1 | Y2 | Y3 | Y4 | Y5 | Y6 | Y7 | Y8 | Y9 | Y10 | Y11 | Y12 | Y13 | Y14 | Y15 |

| 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 1 |

| 0 | 0 | 0 | 1 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 1 | 0 |

| 0 | 0 | 1 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 1 | 0 | 0 |

| 0 | 0 | 1 | 1 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 1 | 0 | 0 | 0 |

| 0 | 1 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 1 | 0 | 0 | 0 | 0 |

| 0 | 1 | 0 | 1 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 1 | 0 | 0 | 0 | 0 | 0 |

| 0 | 1 | 1 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 1 | 0 | 0 | 0 | 0 | 0 | 0 |

| 0 | 1 | 1 | 1 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 1 | 0 | 0 | 0 | 0 | 0 | 0 | 0 |

| 1 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 1 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 |

| 1 | 0 | 0 | 1 | 0 | 0 | 0 | 0 | 0 | 0 | 1 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 |

| 1 | 0 | 1 | 0 | 0 | 0 | 0 | 0 | 0 | 1 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 |

| 1 | 0 | 1 | 1 | 0 | 0 | 0 | 0 | 1 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 |

| 1 | 1 | 0 | 0 | 0 | 0 | 0 | 1 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 |

| 1 | 1 | 0 | 1 | 0 | 0 | 1 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 |

| 1 | 1 | 1 | 0 | 0 | 1 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 |

| 1 | 1 | 1 | 1 | 1 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 |

תרשים מעגל של 4 עד 16 מפענח

מעגל מפענח 4 עד 16

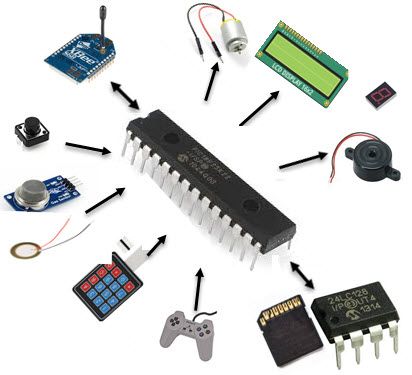

יישומים של מפענחים

- בכל תקשורת אלחוטית , אבטחת נתונים היא הדאגה העיקרית. המפענחים נועדו בעיקר לספק אבטחה לתקשורת נתונים על ידי תכנון אלגוריתמי הצפנה ופענוח סטנדרטיים.

- מפענחים משמשים במערכות שמע ל להמיר שמע אנלוגי לנתונים דיגיטליים.

- משמש כמדחיסת לחץ כדי להמיר נתונים דחוסים כמו תמונות וסרטונים לצורה דחוסה.

- מפענחים משתמשים במעגלים אלקטרוניים הממירים הוראות מחשב לאותות בקרת מעבד.

לכן, זה הכל על עיצוב מעגלי מפענח 4 עד 16 באמצעות מעגל מפענח 3 עד 8. יתר על כן, כל שאלה לגבי מאמר זה או פרויקטים אלקטרוניים אתה יכול להגיב לנו בקטע התגובות למטה. הנה שאלה בשבילך, מה השימוש באפשר קידוד / מפענח פינים?